web项目如果有上传控件或者富文本编辑器,是极容易被上传webshell木马文件,木马文件运行后,黑客就可以提权拿到你服务器里的更多东西,很容易就造成极大损失。

修复程序的漏洞是一方面,另一方面就从服务器安全配置着手。一个最简单和常用的方法就是将附件上传目录的脚本执行权限取消。

Just So So ...

web项目如果有上传控件或者富文本编辑器,是极容易被上传webshell木马文件,木马文件运行后,黑客就可以提权拿到你服务器里的更多东西,很容易就造成极大损失。

修复程序的漏洞是一方面,另一方面就从服务器安全配置着手。一个最简单和常用的方法就是将附件上传目录的脚本执行权限取消。

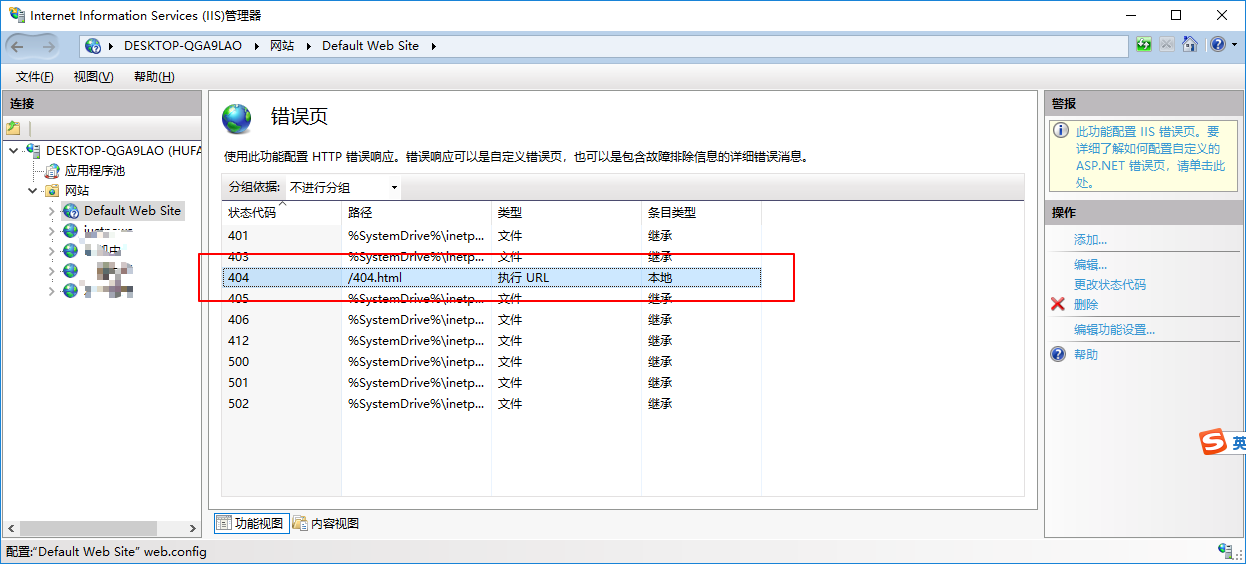

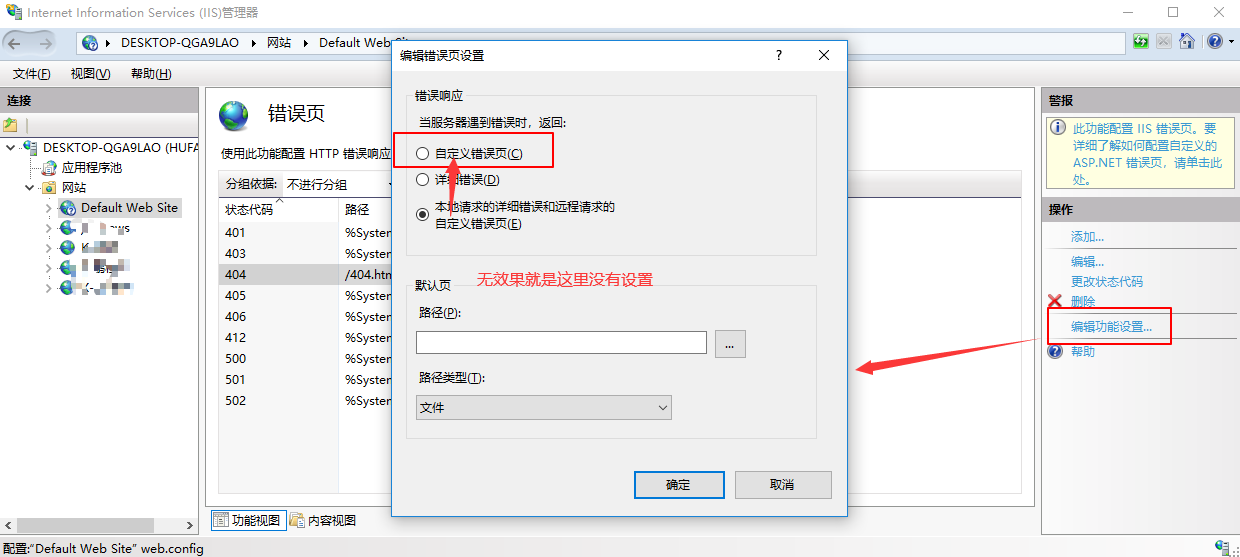

如下图所示,在IIS的“错误页”指定了自定义页面:

反复检查了指定页面,确实在网站根目录下,路劲也没问题,就是没效果。结果就是缺少了下一部操作:

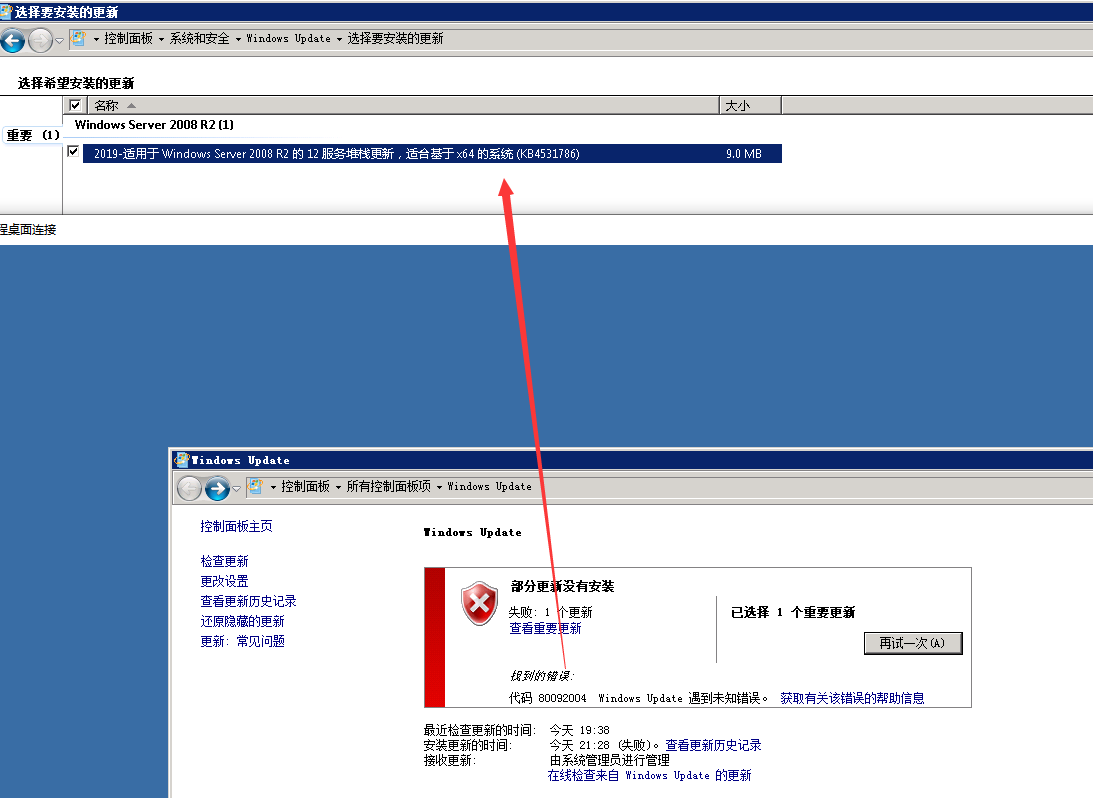

我们其中有一台阿里云服务器,操作系统是Windows Server 2008 R2,远程桌面连接经常连接不上,重启服务器后,又可以了,过几个小时又不行了,要频繁地重启服务器来解决。但通过阿里云后台的VNC远程工具又能连接上。

通过服务器事件查看器 → Windows日志 → 系统,看到来源为TermDD的错误发现,RDP 协议组件 X.224 在协议流中发现一个错误并且中断了客户端连接。这种报错就是导致远程连接经常中断的原因。

这个问题被我遇到了,Windows server 2012操作系统就能正常更新。暂时不清楚是阿里云的问题,还是微软这个操作系统的问题。

解决办法:

一,打开微软的补丁库:http://www.catalog.update.microsoft.com/home.aspx

二,分别搜索:KB4490628、KB4474419

三,然后把这2个补丁下载下来。下载的时候,一定要选择你服务器对应的版本,注意看清楚!

四,KB4490628和KB44744192这2个补丁手动在服务器里安装好,然后重启服务器生效。

五,再进行Windows update,KB4531786就能正常安装了。

一,按照惯例,扩容操作前先创建快照备份数据

二,如果实例创建时间早于2019-03-30,要先更新RedHat VirtIO SICI驱动

1,远程连接服务器

2,运行 → CMD,运行命令行窗口

3,输入powershell进入PowerShell交互界面

4,输入以下命令检查驱动版本:

[System.Diagnostics.FileVersionInfo]::GetVersionInfo("C:WindowsSystem32driversviostor.sys")

5,查看FileVersion的580XX那个信息,如果大于等于58011,就可以进行第三步;如果小于58011,进行第6步

6,下载并解压virtio驱动,解压出来很多个文件夹,根据你的操作系统情况,选择对应的文件夹

Windows Server 2008 R2和Windows 7 → win7

Windows Server 2008 → Wlh

Windows Server 2012和Windows Server 2012 R2 → Win8

然后再根据你系统的情况,选择64位的amd64还是32位的x86文件夹。

7,经过第6步的2次文件夹选择,最终要明确文件夹的绝对路径。比如我解压到桌面上,路径是:

C:UsersAdministratorDesktopvirtioDriver

然后是64位的Windows Server 2008 R2系统,最终路径是:C:UsersAdministratorDesktopvirtioDriverwin7amd64

8,在命令行窗口中执行:

pnputil -i -a C:UsersAdministratorDesktopvirtioDriverwin7amd64*.inf

9,重启windows服务器,使驱动更新生效

10,再执行第4步,查出来FileVersion的版本应该是58013